La evolución tecnológica ha posibilitado el acceso a operaciones financieras complejas desde dispositivos móviles. Este artículo se enfoca en el fenómeno emergente de la . Exploraremos cómo las aplicaciones móviles diseñan experiencias de usuario intuitivas para gestionar contratos de hashpower, permitiendo a usuarios monitorear y controlar sus operaciones mineras de criptomonedas en la nube. Paralelamente, se realizará un examen crítico de los protocolos de seguridad implementados, evaluando la robustez de las medidas de autenticación, el cifrado de datos y la protección contra accesos no autorizados, aspectos fundamentales para salvaguardar los activos digitales en un entorno inherentemente remoto y conectado.

Evaluación de Interfaz y Medidas de Protección en Minería en la Nube desde el Celular

La Minería en la Nube desde el Celular: Análisis de Interfaces de Usuario y Seguridad representa un área tecnológica en crecimiento que permite a los usuarios participar en la extracción de criptomonedas utilizando recursos remotos. Este análisis se centra en dos pilares fundamentales: la experiencia del usuario a través de interfaces móviles intuitivas y la protección de datos frente a amenazas cibernéticas. La integración de estos aspectos es crucial para garantizar tanto la funcionalidad operativa como la confidencialidad de la información financiera del usuario, especialmente considerando las limitaciones inherentes de los dispositivos móviles en comparación con las plataformas de escritorio tradicionales.

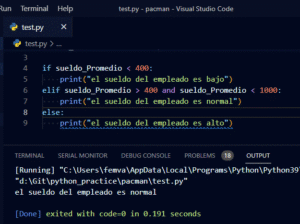

Diseño de Interfaz de Usuario para Aplicaciones Móviles de Minería en la Nube

El diseño de la interfaz de usuario (UI) en aplicaciones móviles de minería en la nube debe priorizar la simplicidad y la claridad informativa. Dada la complejidad técnica subyacente de la minería de criptomonedas, una UI efectiva abstracta estos detalles presentando al usuario únicamente métricas clave como el hashrate contratado, el balance acumulado y el rendimiento estimado. Elementos como gráficos de rendimiento en tiempo real, notificaciones push sobre el estado de la minería y controles unificados para iniciar o pausar operaciones son esenciales. Una interfaz bien diseñada no solo mejora la usabilidad, reduciendo la curva de aprendizaje, sino que también construye confianza al presentar los datos de manera transparente y accesible, un factor crítico en el contexto de la Minería en la Nube desde el Celular: Análisis de Interfaces de Usuario y Seguridad.

Mecanismos de Autenticación y Control de Acceso

La seguridad de primer nivel en la Minería en la Nube desde el Celular comienza con mecanismos de autenticación robustos. La autenticación de dos factores (2FA) es un estándar mínimo indispensable, que combina la contraseña del usuario con un código temporal enviado por SMS o generado por una aplicación autenticadora. Para un mayor nivel de seguridad, la implementación de biometría (huella dactilar o reconocimiento facial) ofrece una capa adicional de protección contra el acceso no autorizado. Estos controles aseguran que solo el propietario de la cuenta pueda acceder a los fondos y configuraciones de minería, protegiendo los activos digitales incluso en caso de pérdida o robo del dispositivo móvil.

Protección de Datos y Transacciones Financieras

La protección de datos personales y financieros es primordial. Todas las comunicaciones entre la aplicación móvil y los servidores de la plataforma de minería deben estar cifradas mediante protocolos como TLS (Transport Layer Security). Además, la información sensible, como claves privadas o semillas de recuperación, nunca debe almacenarse en texto plano en el dispositivo. Las transacciones financieras para retirar ganancias deben requerir múltiples confirmaciones y, idealmente, contar con períodos de espera o límites de retiro automáticos para mitigar el impacto de una potencial brecha de seguridad.

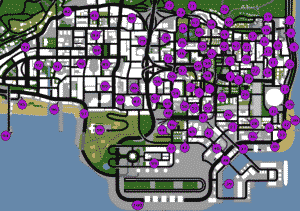

Análisis Comparativo de Plataformas Populares

El mercado ofrece diversas plataformas que facilitan la Minería en la Nube desde el Celular. A continuación, se presenta un análisis comparativo de características clave desde la perspectiva de la interfaz de usuario y la seguridad:

| Característica / Plataforma | Plataforma A | Plataforma B | Plataforma C |

| Autenticación de Dos Factores (2FA) | Sí (App) | Sí (SMS y App) | Sí (App) |

| Interfaz de Usuario | Moderna e Intuitiva | Funcional pero básica | Compleja para principiantes |

| Cifrado de Datos | TLS 1.3 | TLS 1.2 | TLS 1.2 |

| Métodos de Retiro | Límites diarios configurables | Confirmación por email | Sin límites automáticos |

| Soporte para Biometría | Sí | No | Sí |

Vulnerabilidades Comunes y Estrategias de Mitigación

Las aplicaciones móviles de minería en la nube están expuestas a vulnerabilidades específicas. Los ataques de phishing que imitan la aplicación legítima para robar credenciales son frecuentes; la mitigación implica descargar aplicaciones únicamente desde tiendas oficiales (Google Play, App Store) y verificar el desarrollador. Las aplicaciones falsas que prometen rendimientos irreales son otra amenaza; la estrategia contra esto es la debida diligencia, investigando la reputación de la plataforma. Finalmente, el malware móvil puede keyloggers para capturar contraseñas; la defensa requiere mantener el sistema operativo y todas las aplicaciones actualizadas, y utilizar un antivirus reputado.

Impacto del Rendimiento del Dispositivo en la Experiencia de Usuario

Aunque la minería en la nube no consume recursos de hardware del teléfono de manera directa, el rendimiento del dispositivo impacta significativamente la experiencia de usuario. Una aplicación con una interfaz pesada o mal optimizada puede causar un consumo excesivo de batería y recursos de procesamiento, generando lentitud y sobrecalentamiento del dispositivo. Por ello, una parte fundamental del Análisis de Interfaces de Usuario y Seguridad debe evaluar la eficiencia del código de la aplicación para garantizar un funcionamiento fluido que no degrade el desempeño general del celular, asegurando así una interacción satisfactoria y prolongada con la plataforma.

Lo que lo usuario tambien preguntan

¿Cuáles son las principales características de las interfaces de usuario (UI) para la minería en la nube desde el móvil?

Las interfaces de usuario para la minería en la nube desde el celular se caracterizan por su simplicidad y intuitividad, diseñadas para facilitar el acceso y control de las operaciones con unos pocos toques en la pantalla. Suelen presentar métricas clave como el poder de hash contratado, ganancias estimadas y el estado de los equipos mineros remotos de forma visual y clara. El objetivo principal es ofrecer una experiencia de usuario fluida que oculte la complejidad técnica del proceso de minería subyacente.

¿Qué medidas de seguridad implementan estas aplicaciones móviles para proteger los fondos y datos del usuario?

Las aplicaciones de minería en la nube implementan diversas medidas de seguridad para proteger la información personal y los fondos de los usuarios. Entre las más comunes se encuentran la autenticación de dos factores (2FA), el uso de conexiones cifradas (HTTPS/SSL) y el almacenamiento seguro de credenciales. La seguridad también depende en gran medida de la reputación y las prácticas de la empresa proveedora del servicio en la nube.

¿Cómo afecta la elección de la interfaz de usuario a la experiencia general de minería en la nube?

La elección de la interfaz impacta directamente en la experiencia de usuario, ya que una UI bien diseñada simplifica la monitorización del rendimiento y la gestión de las inversiones. Una interfaz intuitiva reduce la curva de aprendizaje, permite un control más eficiente y puede influir en la toma de decisiones. Por el contrario, una interfaz complicada o confusa puede disuadir a los usuarios y aumentar el riesgo de errores operativos.

¿Es seguro vincular métodos de pago y realizar transacciones financieras desde estas aplicaciones móviles?

La seguridad al vincular métodos de pago y realizar transacciones financieras depende críticamente de la fiabilidad de la plataforma de minería en la nube. Es esencial verificar que la aplicación utilice protocolos de cifrado robustos para todas las comunicaciones y que opere bajo regulaciones financieras reconocidas. Se recomienda investigar la reputación de la empresa y leer sus políticas de privacidad antes de asociar cualquier dato bancario o de tarjetas.